Bloga geri dön

Wireshark Aracının Özellikleri Nedir?

Wireshark Aracının Kullanım Alanları

Wireshark Minimum Sistem Gereksinimleri

Wireshark Aracı İçin Kurulum Adımları

Wireshark kurulumu için indirme adresi için tıklayınız.

Linux Sistemler için kurulum adımları aşağıdaki gibidir:

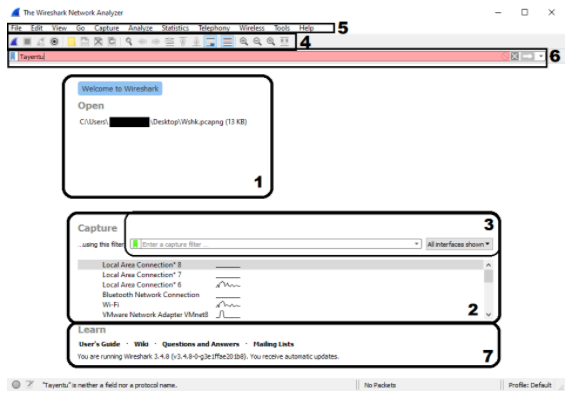

Wireshark Aracının Arayüzü

Aşağıda açılış sayfası ve ilgili alanlar numaralandırılarak anlatılmıştır. (Yeni sürümlerde arayüz değişikliğine gidilmiş olabilir.)

Wireshark arayüzü

Wireshark Paket Yakalama Algoritması

https://www.beyaz.net/files/elfinder/content_photo/icerik_dosyalari/wireshark-dort.png

Wireshark ile Paket Yakalama İşlemi

Wireshark aracını root (en yetkili) ile çalıştırmamız gerekmektedir Bunun sebebi, Wireshark aracının ethernet kartlarına erişmek istemesidir. Bunu yapmadığımız zaman Ethernet kartlarını listede göremeyiz.

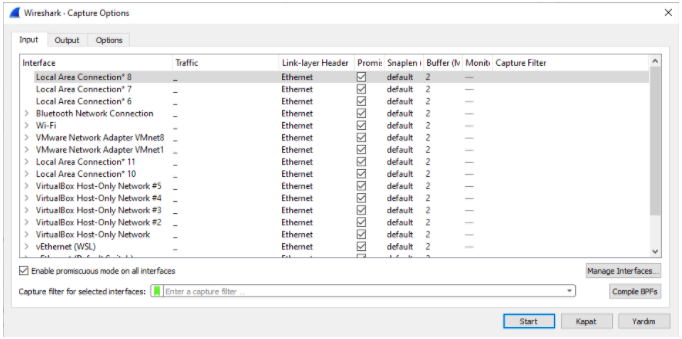

Paket yakalamak için öncelikle ana menüden Capture -> Options yolunu takip ederek aşağıdaki menüye erişmek gerekmektedir.

Wireshark Ethernet Kartı Listesi

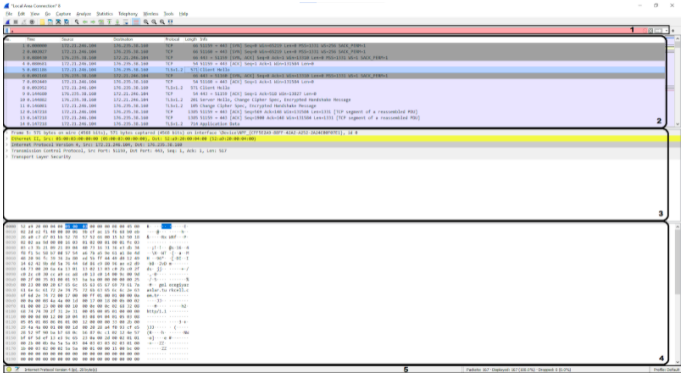

Programın ilk açılışında bizi karşılayan ekranda göstermiş olduğumuz 2 numaralı yerden de Ethernet kartının üzerine tıklayarak paket yakalama işlemine başlayabiliriz. Paket yakalama işlemi başladığında aşağıdaki gibi bir arayüz bizi karşılamaktadır.

Wireshark Capture Arayüzü ( 172.235.38.160 = https://gelecegiyazanlar.turkcell.com.tr/ )

Wireshark Kullanılan Filtreler ve Operatörler

DHCP için kullanılabilecek filtreler:

- port 25 or port 443

- bootp - bootp.option.dhcp == 1 (DISCOVER Packets)

- bootp.option.dhcp == 2 (OFFER Packets)

- bootp.option.dhcp == 3 (REQUEST Packets)

- bootp.option.dhcp == 4 (SYN Packets)

- bootp.option.hostname

HTTP için kullanılabilecek filtreler:

- http - http.request.method=="HEAD”

- http.request.method==”POST”

- http.response.code == “200”

- http.user_agent == “User_Agent_Değeri”

- http.referer

ARP için kullanılabilecek filtreler:

- arp - arp.src.hw_mac == “Kaynak mac adresi”

- arp.dst.hw_mac == “Hedef mac adresi”

- arp.duplicate-address-frame

- arp.opcode == 1

- arp.opcode == 2

DNS için kullanılabilecek filtreler:

- dns.qry.name == "turkcell.com.tr”

- “dns.qry.type == 1 (A Record Type)

- dns.qry.type == 255 (ANY Record Type)

- dns.qry.type == 2 (NS name server)

- dns.qry.type == 15(MX mail Exchange)

- dns

FTP için kullanılabilecek filtreler:

- ftp.request.command

- ftp.request

- ftp.request.command == "PASS”

- ftp.request.command == ”USER"

- ftp.response.arg == "Login successful."

TCP için kullanılabilecek filtreler:

- tcp.flags.syn == 1

- tcp.port == 80

- tcp.dstport == 443

- tcp.srcport == 80

ICMP için kullanılabilecek filtreler;

- icmp.type

- icmp.code

İnternet protokolleri için kullanılabilecek filtreler:

- ip.addr

- ip.ttl

- ip.version == 4

- ip.src == 192.168.2.45

- ip.dst == 192.168.2.34

Karşılaştırma Operatörleri:

- eq == Eşittir

- ne != Eşit Değidir

- gt > Büyüktür

- lt < Küçüktür

- ge >= Büyük Eşittir

- le <= Küçük Eşittir

Mantıksal Operatörler:

- and && = (ve anlamı katar)

- or || = (veya anlamı katar)

- xor ^^

- not ! = (değil)

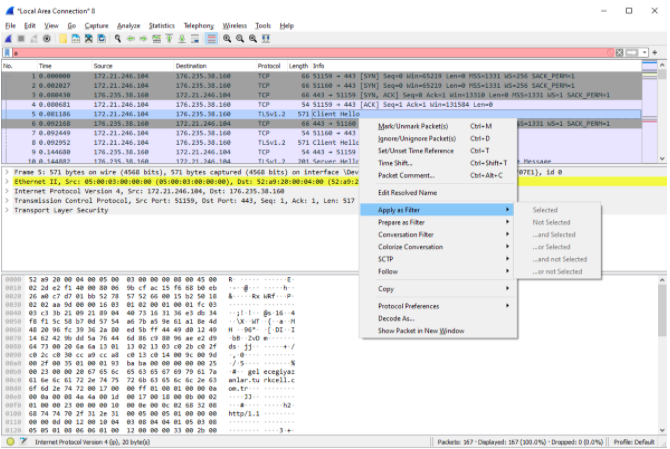

Wireshark ile Özel Filtre Oluşturma

Wireshark kullanırken standart filtrelemeler dışında kendimize ait özel filtreler oluşturabilir ve kullanabiliriz.

Bunu yapabilmek için filtrelemek istediğiniz durumun üzerine sağ tuş yapıp “Apply as Filter” diyerek çıkan seçeneklerden birini seçmek yeterli olacaktır.

Wireshark Özel Filtre için Özellikler Bölümü

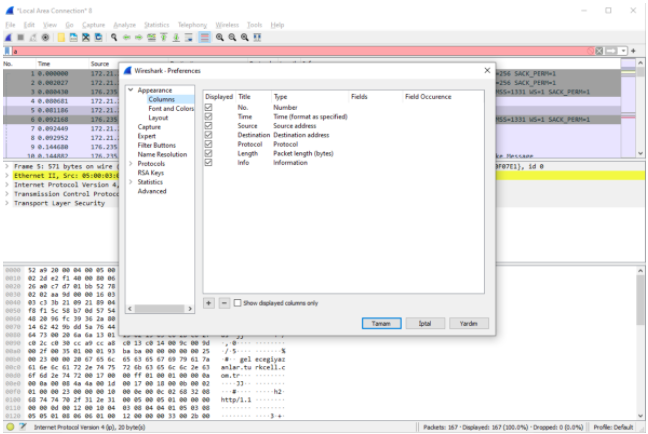

Wireshark Özel Kolon Eklemek

Wireshark’ta özel kolan eklemek için Edit -> Prefences yolunu takip ederek pencerenin açılmasını sağlıyoruz. (Kısayol = Ctrl + Shift + P). Ardından kolon kısmına tıklıyoruz ve sonra sağda açılan pencereden işlem yapıyoruz. (+) tuşuna basarak ve “Title” kısmına kolon başlığını, “Type” kısmına da ilgili hazır filtrelerden seçim yapıyoruz. Buraya özel bir filtre de koyabiliriz.

Wireshark Özel Olarak Kolon Ekleme

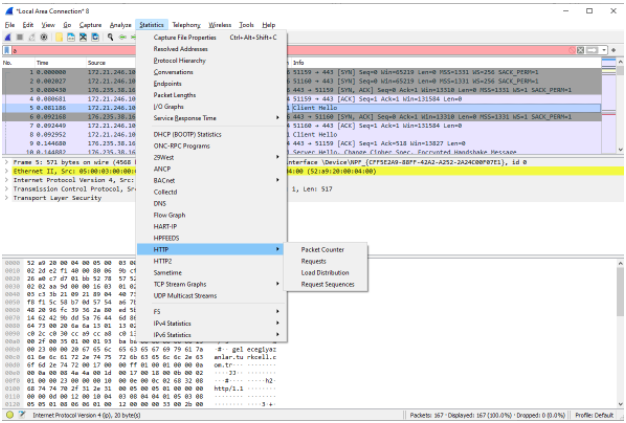

HTTP İsteklerinin Analiz Edilmesi

Statistics -> HTTP -> Requests yolunu takip edip ziyaret ettiğimiz web site istatistiklerini bulabiliriz. Bu kısımda URL üzerine tıklayarak o URL adresine ait trafiği ve yüklenme aşamalarını bulabiliriz.

HTTP Request’lerini Açma Arayüzü

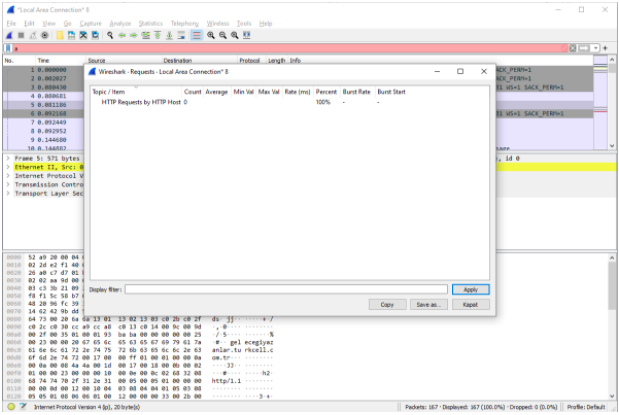

HTTP Request Arayüzü

Statistics -> HTTP -> Packet Counter yolu takip edilerek HTTP Response Packet durumları analiz edilmektedir.

HTTP Packet Counter Arayüzü

Yukarıdaki örnek resimlerde HTTP cevap kodlarına ait istatistikleri görüyoruz. Örnek olarak POST kullanılan 3454 HTTP isteği bulunmaktadır.

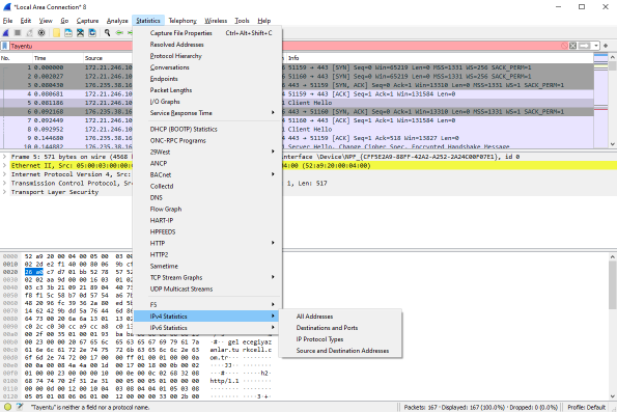

IP Adreslerinin Analiz Edilmesi

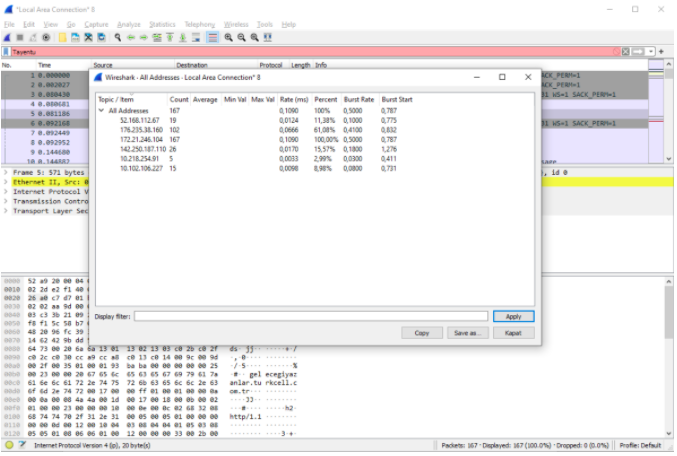

Statistics -> IPv4 Statistics -> All Addresses yolunu takip ederek IP adres istatistiklerinin bulunduğu kısma erişiyoruz.

IPv4 Tüm Adreslerin İstatistiklerine Erişim

IPv4 Tüm Adreslerin İstatistikleri

Yukarıdaki örneklerde IP adreslerinin trafik içerisinde kaç defa geçtiğini görüyoruz. Display Filter kısmından da bir filtre belirterek hangi IP adreslerinin o filtrede geçerli olduğunu görebiliriz.

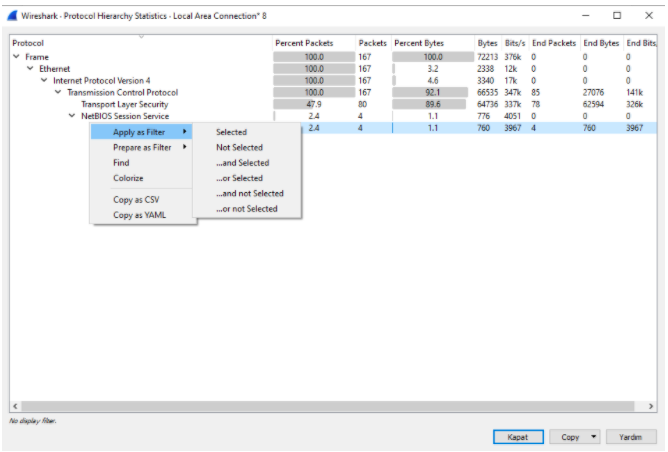

Wireshark Protocol Hiyerarşisi

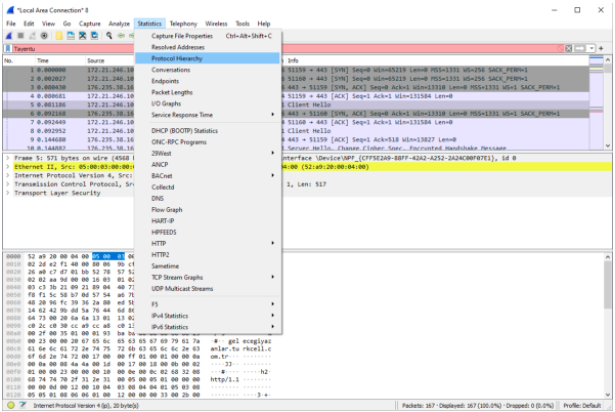

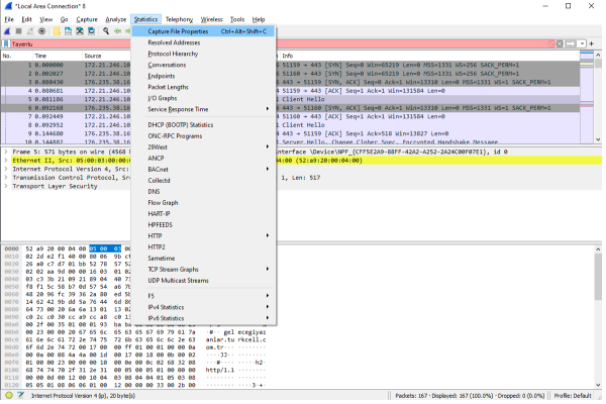

Statistics -> Protocol Hierarchy yolunu takip ederek hangi protokolden kaç tane paket olduğunu görebiliriz ve istediğimiz bir protokol üzerine sağ tuş yapıp bir filtre uygulayabiliriz.

İstatistik ve Protokol Hiyerarşisi Yolu

İstatistik Protokol Hiyerarşisi Arayüzü

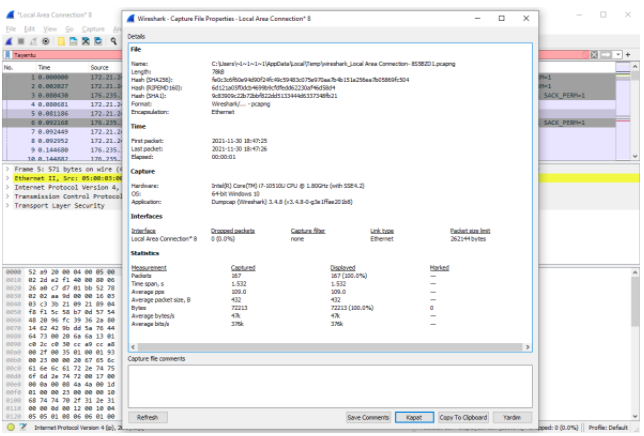

Wireshark Paket Yakalama Özellikleri

Yakalanan paket hakkında özet bilgiler elde etmek istersek Statistics -> Capture File Properties yolunu takip etmemiz gereklidir. Elde edebileceğimiz bilgiler şunlardır:

Wireshark Dosya Yakalama Özellikleri Arayüzü (File Capture Properties)

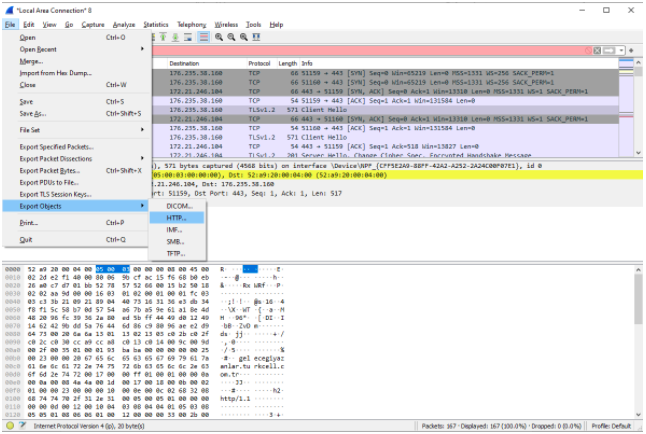

Wireshark ile Ağ Trafiği İçerisindeki Verilerin Export Edilmesi

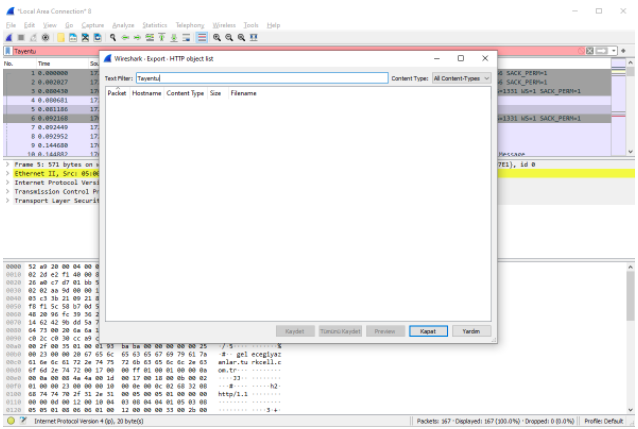

Wireshark ile çalışırken trafik içerisinde geçen bazı ojeleri export etmemiz gerekebilir. Bunu yapabilmek için File -> Export Objects yolunu takip ediyoruz.

Wireshark Objeyi Export Etme Yolu

Wireshark Export HTTP Obje Listesi Arayüzü

Wireshark’a Dahil Araçlar

Wireshark içerisine dahil olan araçlar vardır. Bunlardan iki tanesi “Öergecap” ve “capinfos” adlı araçlardır. Bunlar ile Wireshark içinden çeşitli işlemler yapabiliriz.

Mergecap:

Wireshark ile birlikte kurulu gelen “Mergecap” isimli araç iki farklı pcap ve diğer desteklenen dosya ağ trafiği değeri taşıyan dosyayı birleştirebilmektedir.

capinfos:

Elinizde bulunan pcap, cap gibi formatlarda olan, Wireshark tarafından desteklenen, dosyalar hakkında bilgi toplamak amacı ile kullanılabilen ve Wireshark ile gelen ek bir araçtır.

Güzel bir analiz olmuş, eline sağlık.

Voip hizmetlerinde sorunu bulmak için paketleri wireshark ile capture ederek güzel bir troobleshooting yapma imkanı veren sevdiğim bir program.