ETİKETLER

gelecegi-yazanlar

Server Side Template Injection (SSTI)

Günümüzde modern web uygulamaları kullanıcılar ile etkileşimini giderek arttırması sonucunda sürekli olarak gelişim göstererek dinamik ve kompleks yapılara büründüler. Bu dinamizm içerisinde de her kullanıcı için benzer türdeki verileri ve içerikleri ayrıştırarak sunma ihtiyacı gelişmiştir. Uygulamalar, kullanıcılara yönelik içerikleri sunmak için “şablonlar (templates)” kullanmaya başlamışt...

Unutulmayacak Güçlü ve Karmaşık Şifreler Nasıl Belirlenir?

We Are Social Digital 2020 raporuna göre; 4.54 milyar internet kullanıcısı, 5.19 milyar tekil mobil cihaz kullanıcısı, 4.54 milyar internet kullanıcısı, 3.80 milyar aktif sosyal medya kullanıcısı bulunmaktadır ve 2019-2020 arasındaki artış ise toplamda ortalama %5’dir. Bunun yanında Bankalararası Kart Merkezi verilerine göre İnternetten Yapılan Kartlı Ödeme raporuna göre Yerli Kartların Yurt İçi ve Yurtdışı Kullanımı işlem adedi bazında 2020 yılında 2019 yılına göre artış yaklaşık olarak %41’dir.

Bug Bounty Nedir?

Bug bounty programları organizasyonların ürünlerindeki bozuklukların (bugs) tespiti ve güvenlik seviyelerini arttırmak için bağımsız güvenlik araştırmacılarının katıldığı özel ya da açık programlardır. Güvenlik araştırmacıları tespit ettikleri açıklık/zafiyet/sömürüleri (bugs) bu program kapsamında raporlayarak ücret ve ödüller kazanabilir. Bu programlarda genellikle güvenlik zafiyetleri raporlanır ama bazen donanım kusurları, süreçsel problemler ve benzeri problemleri de içerebilir.

XML External Entity Injection (XXE) Zafiyeti

Güvenlik açıkları genellikle uygulamaların sunduğu özelliklerin kötüye kullanılmasından kaynaklanmaktadır. Bu sebeple, XML External Entity Injection (XXE) zafiyetinin ne olduğuna geçmeden önce XML'in sunduğu özellikleri incelememiz, zafiyetin neden kaynaklandığı anlayabilmemiz için fayda sağlayacaktır.

İnternetten Alışveriş Yapılırken Yararlanılabilecek 10 Bilgi

Hepimizin çoğunlukla evde vakit geçirdiği ve tüketim alışverişlerinin online'a döndüğü bu günlerde, internet alışverişlerimizde dikkat etmemiz gereken noktaları Mahmut Sözeri sizler için yazdı!

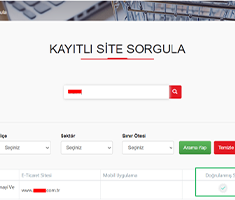

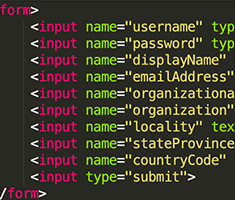

Mass Assignment Zafiyeti ve Uygulamaları

Mass Assignment (toplu atama) zafiyeti, en derindeki nedenine bakıldığı zaman çok basit bir mantık hatasının kötüye kullanımı ile ortaya çıkan bir zafiyet olduğu görülüyor. Temelinde yatan neden basit olsa da anlaşılması nispeten zor sömürmesi kolay bir zafiyettir, sebepleri yazımızın devamında.

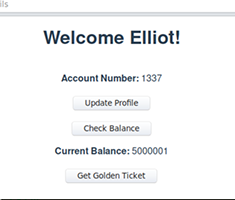

Mass Assignment Zafiyetinin Sömürülmesi

Bu bölümde Attack-Defense Labs üzerinde yer alan "Mass Assignment II" uygulamasını çözerek zafiyeti sömürme aşamasına geçeceğiz.